Die meisten Menschen bewahren auf ihren Telefonen einen Schatz an persönlichen Informationen auf, von E-Mails und Nachrichten in sozialen Medien bis hin zu sensiblen Bankdaten. Daher greifen böswillige Akteure diese Geräte häufig an, um Ihre Privatsphäre zu gefährden oder Ihre Identität zu missbrauchen.

Ihre sensiblen Daten können viele Menschen anlocken, von Ihren Bekannten bis hin zu Cyberkriminellen. Aus diesem Grund kann es schwierig sein herauszufinden, wer hinter einem Telefon-Hack steckt. Dennoch können Sie einige Schritte unternehmen, um herauszufinden, wer Ihr Telefon gehackt hat.

Lesen Sie weiter, um mehr zu erfahren.

So finden Sie heraus, wer Ihr Telefon gehackt hat

Heutzutage sind die meisten Cyberangriffe auf Geldgewinn motiviert. Bei diesen Angriffen greifen Hacker in der Regel auf Malware zurück, um Sicherheitslücken in Ihrem Betriebssystem oder den von Ihnen heruntergeladenen Apps auszunutzen. Nachdem sie Malware eingesetzt haben, um die Sicherheit zu verletzen, können sie Ihre Zugangsdaten im Dark Web verkaufen, sich Zugang zu Ihren Finanzkonten verschaffen oder Ihre sensiblen Daten als Lösegeld erpressen.

In einigen extremen Fällen kann Ihr Telefon von jemandem in Ihrem Leben gehackt werden, der Ihre Bewegungen und Aktionen überwachen oder auf Ihre privaten Daten zugreifen möchte.

Um Ihre Liste der Verdächtigen einzugrenzen, sollten Sie ermitteln, auf welche Weise Ihr Telefon kompromittiert wurde. Hier erfahren Sie, was zu tun ist.

Überprüfen Sie Ihre App-Liste

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

Apps sind eines der häufigsten Mittel für Hacker, um die Kontrolle über Ihr Telefon zu erlangen. Sie sollten daher sofort Ihre App-Liste durchgehen, wenn sich Ihr Gerät seltsam verhält.

Wenn Sie Apps entdecken, an deren Download Sie sich nicht erinnern können, sollten Sie online nach ihnen suchen und sich deren Rezensionen ansehen. In den Bewertungen wird möglicherweise auf verdächtige Aktivitäten hingewiesen, was bestätigt, dass die App die Grundlage für den Hack ist. Wenn Sie keine ungewöhnlichen Apps bemerken, sollten Sie einen Sicherheitsscan durchführen. Manche Malware ist so konzipiert, dass sie sich der Erkennung entzieht, sodass Sie sie möglicherweise nicht selbst finden können.

Hacker haben es selten auf Sie persönlich abgesehen, wenn sie Ihr Telefon mit Malware infizieren. Stattdessen verbreiten sie Malware wahllos mit der Absicht, so viele Daten wie möglich von so vielen Menschen wie möglich zu erbeuten. Daher werden Sie kaum herausfinden können, wer speziell Ihr Telefon gehackt hat.

Wenn es sich bei der verdächtigen App jedoch um kommerzielle Spyware handelt, besteht eine gute Chance, dass Sie herausfinden, wer hinter dem Hack steckt. Leider wird die App selbst keine große Hilfe sein. Diese Apps schützen normalerweise die Identität des Hackers, indem sie die erfassten Informationen nicht direkt an ihn senden. Daher werden die Daten der Person, die die Spyware installiert hat, nirgendwo auf dem infizierten Gerät gespeichert.

Wenn Spyware jedoch direkt auf Ihrem Smartphone installiert wird, muss der Hacker physischen Zugriff auf Ihr Gerät haben. Mithilfe dieser Informationen können Sie eine Liste der Verdächtigen erstellen und ermitteln, wer von der Einschleusung von Spyware auf Ihr Smartphone profitieren würde. Denken Sie daran, dass die Installation dieser Apps nur wenig Zeit in Anspruch nimmt. Denken Sie daher an Personen, die möglicherweise für kurze Zeit auf Ihr Telefon zugegriffen haben.

Überprüfen Sie Ihre Telefonrechnung

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

Wenn auf Ihrer Telefonrechnung Gebühren für SMS aufgeführt sind, die Sie noch nie gesendet haben, ist Ihr Telefon wahrscheinlich mit Malware infiziert. Diese Art von Malware soll Cyberkriminellen Einnahmen verschaffen, indem sie Ihr Telefon dazu zwingt, kostenpflichtige Textnachrichten zu senden und zu empfangen.

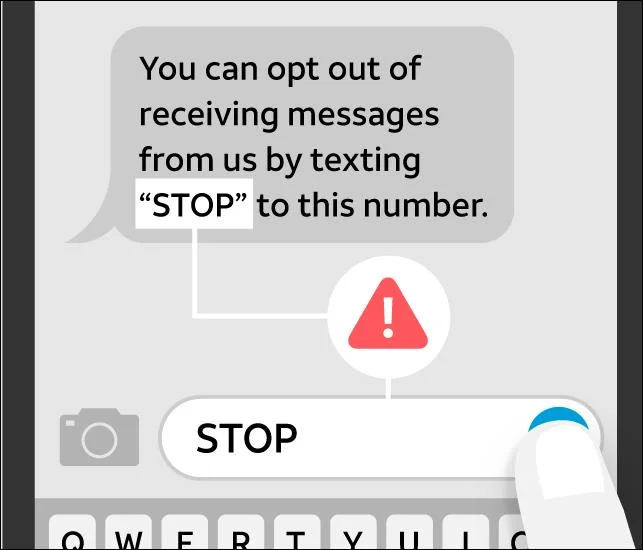

Leider können Sie wahrscheinlich nicht genau herausfinden, wer Ihr Telefon gehackt hat, da diese Angriffe selten zielgerichtet sind. Sie können diese Gebühren jedoch auf eine der folgenden Arten stoppen:

- Senden Sie eine SMS mit „STOP“ an die unbekannte Nummer.

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

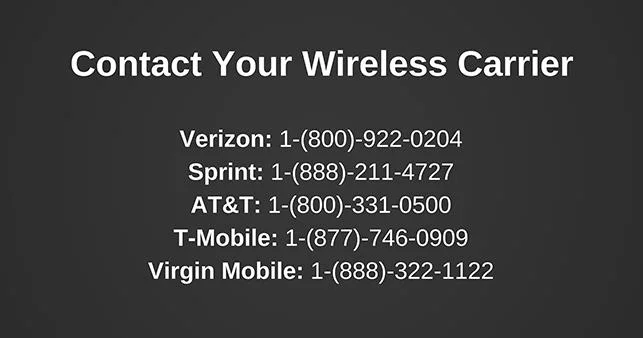

- Wenden Sie sich an Ihren Mobilfunkanbieter, um die Nummer zu sperren.

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

- Führen Sie eine Sicherheits-App aus, um Malware zu finden und zu entfernen.

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

Überprüfen Sie Ihre Anrufliste

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

Wenn Ihre Telefonrechnung und App-Liste nichts Ungewöhnliches erkennen lassen, richten Sie Ihre Ermittlungen auf Ihre Anrufliste. Stellen Sie sicher, dass Sie in letzter Zeit keine zufälligen Anrufe entgegengenommen haben, da diese dazu verwendet werden können, Ihre Daten zu hacken oder Ihre Stimme aufzuzeichnen.

Auch diese Angriffe erfolgen in erster Linie wahllos, sodass Sie den genauen Hacker wahrscheinlich nicht bestimmen können.

Verfolgen Sie Ihre Online-Aktivitäten

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

Phishing-Betrügereien sind eine weitere häufige Möglichkeit für Hacker, sich Zugriff auf Ihre privaten Daten zu verschaffen. Obwohl es praktisch unmöglich ist, zu erraten, wer hinter diesen Betrügereien steckt, können Sie sie Ihrem Mobilfunkanbieter melden und sie blockieren lassen.

Sie können zwar nicht feststellen, wer für den Angriff verantwortlich ist, aber in der Regel können Sie feststellen, ob Sie Opfer von Phishing geworden sind. Verfolgen Sie einfach Ihre Online-Aktivitäten und prüfen Sie, ob Sie auf verdächtige Links in Textnachrichten, E-Mails oder unerwarteten Pop-ups geklickt haben.

Bei diesen Betrügereien werden in der Regel emotionale Formulierungen verwendet, die dazu führen, dass Sie auf einen Link klicken, um weitere Informationen zu erhalten, ohne über die möglichen Konsequenzen nachzudenken. Suchen Sie also nach Nachrichten mit panikauslösenden Formulierungen, gefolgt von einem Link.

Denken Sie an das letzte Mal, als Sie öffentliches WLAN genutzt haben

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

Sowohl öffentliche als auch passwortgeschützte Hotspots bieten Personen mit böswilliger Absicht verschiedene Möglichkeiten, Massen-Hackerangriffe durchzuführen. Angenommen, Ihr Telefon weist Probleme auf, nachdem Sie sich an einem ungesicherten öffentlichen WLAN-Hotspot angemeldet haben. In diesem Fall könnte jemand Ihre sensiblen Daten abgekratzt haben.

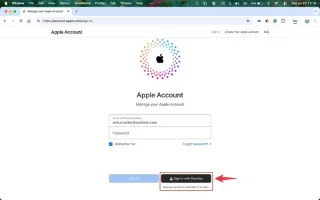

Überprüfen Sie die Sicherheit Ihres iCloud-Kontos

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

Wenn Sie ein iPhone-Benutzer sind, sollten Sie auf die Sicherheit Ihrer iCloud achten. Schließlich kann jeder mit einem geknackten iCloud-Login auf Ihre Fotos zugreifen und Spyware einschleusen, um die Anrufe, Nachrichten und den Standort Ihres Geräts zu überwachen.

iCloud-Konten mit schwachen Passwörtern und ohne Zwei-Faktor-Authentifizierung können durch Software zum Knacken von Passwörtern leicht gehackt werden. Diese Programme werden verwendet, um Hunderte gängiger Passwörter zu erraten, um Konten massenhaft zu kompromittieren. Mit anderen Worten: Sie zielen nicht persönlich auf Sie ab.

Allerdings kann die schwache iCloud-Sicherheit auch dazu führen, dass jeder, der Sie kennt, Ihre E-Mail-Adresse und Ihr Passwort errät, insbesondere wenn Sie dieselbe Kombination auf mehreren Websites verwenden.

Um den Schuldigen zu ermitteln, sollten Sie sich an Apple wenden und um Angaben zum Zugriff auf Ihr Konto bitten. Diese Angaben enthalten in der Regel IP-Adressen, anhand derer Sie den Hacker identifizieren können.

Stellen Sie dem Hacker eine Falle

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

Wenn Sie den Verdacht haben, dass jemand versucht, Ihr Telefon zu hacken, können Sie es mit einer Sprengfalle versehen und ihn auf frischer Tat ertappen. Alternativ dient diese Falle als Abschreckung und verhindert, dass jemand versucht, in Ihr Smartphone einzudringen.

Mit Apps wie Certo Mobile Security können iOS- und Android- Benutzer ein stilles Foto der Person machen, die versucht, ihr Telefon zu hacken. Diese Funktion wird immer dann ausgelöst, wenn jemand mehrmals ein falsches Passwort eingibt oder versucht, das Telefon zu bewegen.

So vermeiden Sie, erneut gehackt zu werden

Nachdem Sie festgestellt haben, wer für den Hackerangriff auf Ihr Telefon verantwortlich ist, sollten Sie sicherstellen, dass Sie diesen stressigen Prozess nie wieder durchlaufen müssen. Wenn Sie auf Ihre digitalen Aktivitäten achten, können Sie Ihr Telefon und damit Ihre persönlichen Daten schützen.

Im Folgenden finden Sie einige Sicherheitsmaßnahmen, die Ihnen dabei helfen können, das Risiko eines Hackerangriffs erheblich zu verringern.

Vermeiden Sie das Herunterladen von Sketchy Apps

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

Bevor Sie eine App herunterladen, lesen Sie unbedingt die Bewertungen durch und stellen Sie fest, ob die App seriös ist. Wenn Sie auch nur den geringsten Zweifel an der Sicherheit der App haben, installieren Sie sie am besten nicht.

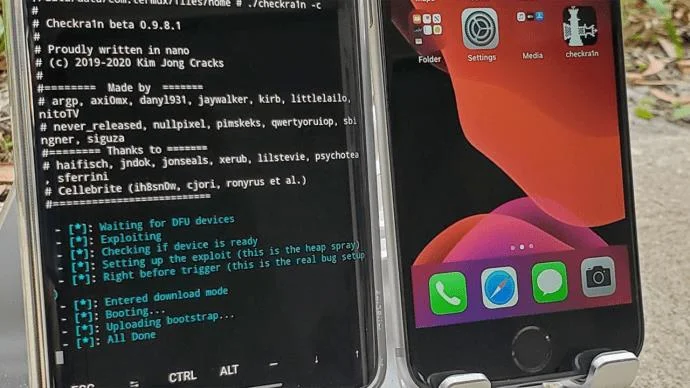

Vermeiden Sie einen Jailbreak Ihres Telefons

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

Mit Jailbreaking können Sie Apps aus inoffiziellen App-Stores herunterladen. Es macht Sie jedoch auch auf zwei Arten anfällig für Hackerangriffe.

Erstens könnten die inoffiziellen Apps mit Malware oder Spyware infiziert sein, wodurch Hacker Zugriff auf Ihre persönlichen Daten erhalten. Zweitens verhindert das Jailbreaking, dass Sie in den neuesten Betriebssystem-Updates Sicherheitspatches erhalten, was die Sicherheit Ihres Telefons zusätzlich schwächt.

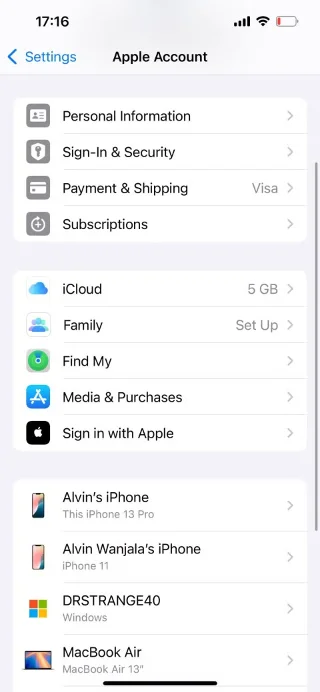

Behalten Sie Ihr Telefon jederzeit im Auge

Physischer Zugriff ist für einen Hacker der schnellste Weg, Ihr Telefon zu kompromittieren. Aus diesem Grund tragen Sie Ihr Telefon immer bei sich, um es zu schützen.

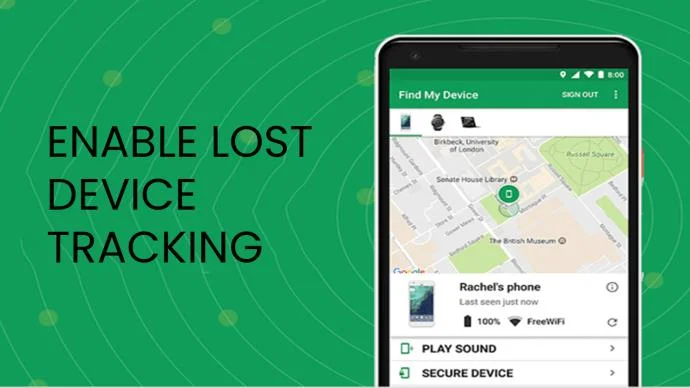

Aktivieren Sie die Verfolgung verlorener Geräte

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

Wenn Sie in der Öffentlichkeit den Überblick über Ihr Telefon verlieren, kann die Ortung verlorener Geräte lebensrettend sein. Es hilft Ihnen, Ihr Telefon zu lokalisieren, bevor es gestohlen oder mit Malware infiziert wird. Abhängig von Ihrem Gerät ist möglicherweise eine native Tracking-App installiert. Wenn nicht, finden Sie zahlreiche Apps von Drittanbietern, mit denen Sie diese Funktion hinzufügen können.

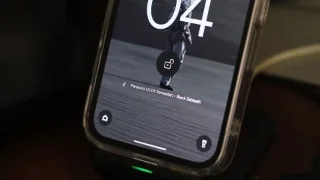

Nutzen Sie Telefonsicherheitsmaßnahmen

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

Auch wenn es jemandem gelingt, an Ihr Telefon zu gelangen, machen Sie es ihm nicht leicht. Sie sollten immer eine Passcode-Sperre für Ihr Telefon verwenden. Außerdem sollten Sie niemals einen leicht zu erratenden Passcode verwenden. Dazu gehören Ihr Geburtstag oder andere wichtige Daten sowie Standardpasswörter wie „1234“ oder „0000“. Idealerweise sollte ein Passwort Buchstaben, Zahlen und Symbole enthalten.

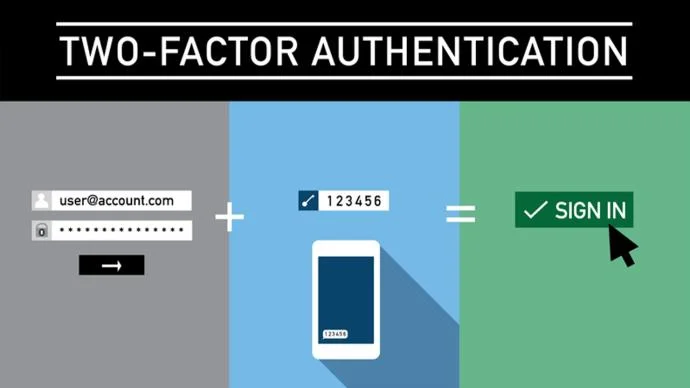

Aktivieren Sie die Zwei-Faktor-Authentifizierung

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

Die Zwei-Faktor-Authentifizierung verleiht Ihrem Telefon eine zusätzliche Sicherheitsebene und erschwert so den Zugriff von Hackern auf Ihr Gerät und Ihre Online-Konten.

Abhängig von Ihrem Telefon können Sie zwischen mehreren Authentifizierungsoptionen wählen. Am sichersten ist es, etwas zu verwenden, das Sie physisch haben, etwa einen USB-Stick, einen Fingerabdruck oder eine Gesichtserkennung. Obwohl zur Authentifizierung häufig Textnachrichten und E-Mails verwendet werden, können diese durch Hacks wie den SIM-Tausch leicht abgefangen werden.

Halten Sie alle Apps auf dem neuesten Stand

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

Selbst vertrauenswürdige Apps können von Hackern ausgenutzt werden, wenn sie nicht regelmäßig aktualisiert werden. Schließlich enthalten Updates in der Regel Korrekturen, mit denen Fehler und Sicherheitslücken behoben werden sollen.

Vermeiden Sie die Nutzung eines öffentlichen WLANs

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

Sie sollten sich niemals in einem öffentlichen WLAN anmelden, es sei denn, Sie verfügen über einen VPN-Schutz (Virtual Private Network). Ein VPN verschlüsselt Ihre Daten, sodass sie keine unerwünschten Zuschauer sehen können.

Bleiben Sie wachsam

![So finden Sie heraus, wer Ihr Telefon gehackt hat So finden Sie heraus, wer Ihr Telefon gehackt hat]()

Niemand möchte, dass Unbefugte Einsicht in seine persönlichen Daten nehmen, insbesondere angesichts der zahlreichen Möglichkeiten, diese kritischen Daten zu missbrauchen. Daher ist es für den Schutz Ihrer Privatsphäre und Identität von entscheidender Bedeutung, auf die mobile Sicherheit zu achten.

Auch wenn Sie Opfer eines Hackerangriffs werden, ist schnelles Handeln unerlässlich. Verwenden Sie die in diesem Artikel beschriebenen Methoden, um herauszufinden, wer für den Angriff verantwortlich ist. Es wird einfacher sein, die notwendigen Schritte zu unternehmen, um die Bedrohung zu beseitigen.

Wurde Ihr Telefon jemals gehackt? Haben Sie herausgefunden, wer dafür verantwortlich ist? Lassen Sie es uns im Kommentarbereich unten wissen.