Das Verbergen Ihrer IP-Adresse auf Ihren Geräten ist wichtig, um Ihre Privatsphäre zu schützen und Ihre Online-Sicherheit zu erhöhen. Neben dem Schutz Ihrer Privatsphäre und Ihrer Online-Sicherheit ermöglicht Ihnen das Verbergen Ihrer IP-Adresse auch, Überwachung zu vermeiden und freier auf gesperrte Inhalte zuzugreifen. Hier sind einige Möglichkeiten zum Verbergen Ihrer IP-Adresse.

IP mit Proxy (Server) verbergen

Ein Proxy ist ein Zwischenserver, der als Brücke zwischen Ihrem Gerät und dem Internet fungiert. Wenn Sie einen Proxy verwenden, wird Ihr Internetverkehr über den Proxyserver geleitet, bevor Sie zu der gewünschten Website oder dem gewünschten Dienst weitergeleitet werden.

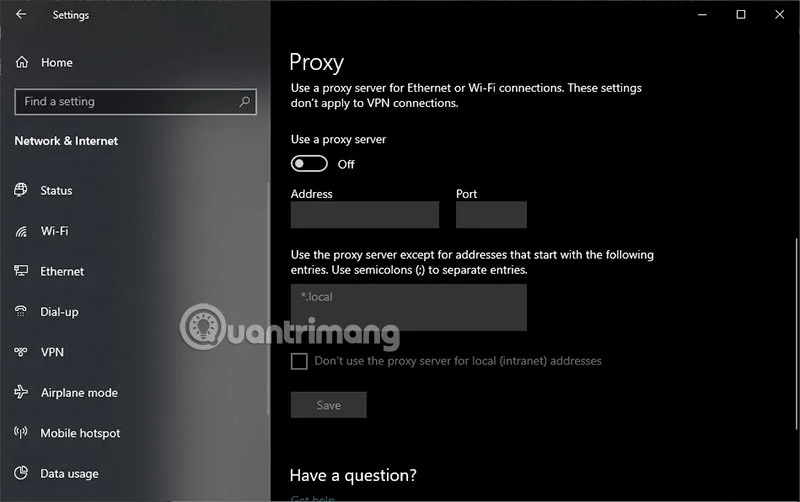

Schritte zur Verwendung des Proxys:

- Suchen und wählen Sie einen Proxyserver : Zuerst müssen Sie nach einem geeigneten Proxyserver suchen. Es gibt viele kostenlose und kostenpflichtige Proxydienste im Internet. Sie können Websites durchsuchen oder Proxydienste verschiedener Personen oder Organisationen nutzen.

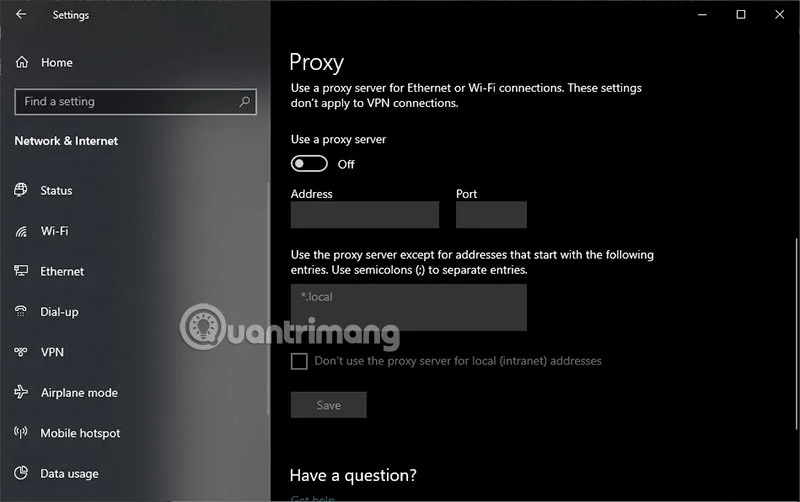

- Konfigurieren Sie den Proxy auf Ihrem Gerät : Nachdem Sie einen Proxyserver ausgewählt haben, müssen Sie den Proxy auf Ihrem Gerät konfigurieren. Die Vorgehensweise kann je nach Betriebssystem und Browser variieren. Normalerweise finden Sie die Proxy-Einstellungen in den Netzwerkeinstellungen Ihres Computers oder in den Einstellungen Ihres Webbrowsers.

- Proxy-IP-Adresse und Port eingeben : Im Abschnitt zur Proxy-Konfiguration müssen Sie die IP-Adresse und den Port des gewählten Proxy-Servers eingeben. Normalerweise werden diese Informationen vom Proxy-Dienst der von Ihnen genutzten Person oder Organisation bereitgestellt.

- Einstellungen speichern und Verbindung testen : Nachdem Sie die Proxy-Informationen eingegeben haben, müssen Sie die Einstellungen speichern und die Verbindung testen, um sicherzustellen, dass der Proxy ordnungsgemäß funktioniert und Ihre IP-Adresse verborgen ist.

- Internetnutzung über einen Proxy : Sobald der Proxy konfiguriert und erfolgreich verbunden ist, können Sie das Internet über diesen Proxy-Server nutzen. Alle Daten, auf die Sie über Ihren Browser, Ihre Software oder Ihre Anwendung zugreifen, werden über den Proxy-Server geleitet, bevor sie andere Websites oder Online-Dienste erreichen.

IP mit VPN verbergen

Sie wissen nicht, was VPN ist? Unter „ Was ist VPN ? “ erfahren Sie mehr.

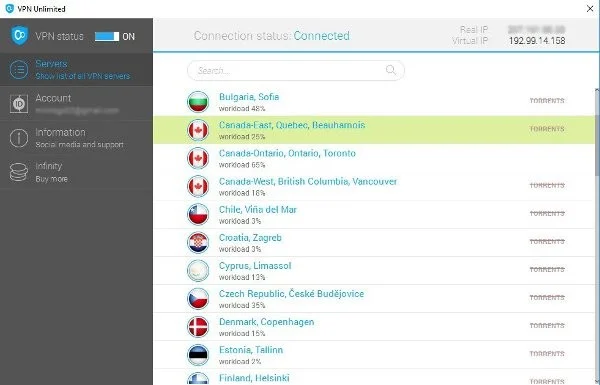

VPN steht für Virtual Private Network . Ein VPN ist eine Technologie, mit der Sie eine sichere und private Netzwerkverbindung zwischen Ihrem Gerät und dem Internet herstellen können. Wenn Sie ein VPN verwenden, wird Ihr Internetverkehr verschlüsselt und über einen VPN-Server geleitet, bevor er die gewünschte Website oder den gewünschten Dienst erreicht.

![So verbergen Sie die IP-Adresse, Anweisungen zum Verbergen der IP-Adresse So verbergen Sie die IP-Adresse, Anweisungen zum Verbergen der IP-Adresse]()

Um VPN zu nutzen, müssen Sie lediglich eine Anwendung oder Software herunterladen, die Ihnen hilft, die IP Ihres Geräts in die IP des von Ihnen gewählten Servers umzuwandeln. Die Schritte zur Nutzung von VPN umfassen:

- Sie stellen eine Verbindung zum VPN-Server her.

- VPN-Server verschlüsseln Ihren Internetverkehr.

- Der VPN-Server sendet Ihren Internetverkehr an die Website oder den Dienst, auf den Sie zugreifen möchten.

- Die Website oder der Dienst sendet Rückdaten an den VPN-Server.

- Der VPN-Server entschlüsselt die zurückgegebenen Daten und sendet sie an Sie.

Was ist eine IP-Adresse?

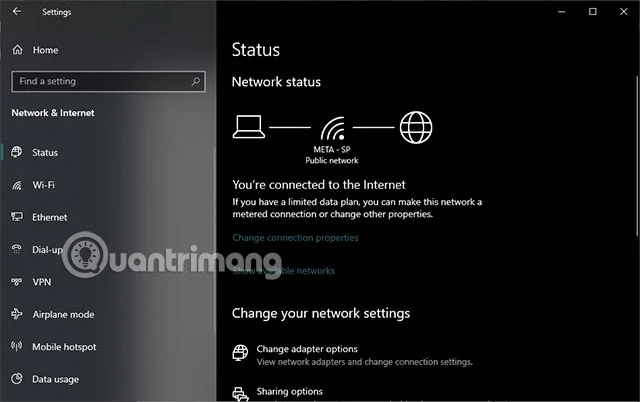

Eine IP-Adresse (Internet Protocol Address) ist eine Zahlenfolge, die jedem mit dem Internet verbundenen Gerät zugewiesen wird. Diese Adresse spielt eine wichtige Rolle bei der Identifizierung und Lokalisierung eines Geräts im Netzwerk. Ähnlich wie Ihre Privatadresse ermöglichen IP-Adressen die Kommunikation zwischen Geräten über das Internet.

Jedes mit dem Internet verbundene Gerät, z. B. ein Computer, ein Mobiltelefon oder ein Server, verfügt über eine eindeutige IP-Adresse. Diese Adresse wird üblicherweise als eine durch Punkte getrennte Zahlenfolge dargestellt, z. B.: 192.168.1.1. Es gibt zwei Haupttypen von IP-Adressen: IPv4 und IPv6. IPv4 verwendet 32 Bit zur Darstellung der Adresse, während IPv6 128 Bit verwendet, wodurch mehr IP-Adressen im Netzwerk verwendet werden können.

![So verbergen Sie die IP-Adresse, Anweisungen zum Verbergen der IP-Adresse So verbergen Sie die IP-Adresse, Anweisungen zum Verbergen der IP-Adresse]()

IP-Adressen ermöglichen Geräten den Zugriff auf das Internet über lokale oder globale Netzwerke. Wenn Sie eine Website besuchen, sendet Ihr Gerät unter Verwendung seiner IP-Adresse eine Anfrage an den Server dieser Website.

Der Server antwortet Ihrem Gerät dann über dessen IP-Adresse. Dies ermöglicht eine effiziente Kommunikation zwischen Geräten im Internet und macht das Internet zu einer global vernetzten Umgebung.

Anstatt eine bestimmte IP-Adresse in einen Webbrowser einzugeben, wird dies als Domain Name System (DNS) bezeichnet – das Domain Name System, das URLs in IP-Adressen übersetzt. Wenn Sie beispielsweise einen Webbrowser starten und eine URL (wie www.quantrimang.com ) eingeben, identifiziert und findet das DNS die IP-Adresse der Website und sendet sie dann zur Anzeige auf dem Computerbildschirm zurück.

In den meisten Fällen werden IP-Adressen automatisch zugewiesen, wenn Sie eine Verbindung zum Internet herstellen. Warum sollten wir uns also darum kümmern?

Warum die IP-Adresse verbergen?

Viele Menschen verbergen ihre IP-Adresse, um ihre Privatsphäre zu schützen und ihre Sicherheit beim Internetzugang zu erhöhen.

![So verbergen Sie die IP-Adresse, Anweisungen zum Verbergen der IP-Adresse So verbergen Sie die IP-Adresse, Anweisungen zum Verbergen der IP-Adresse]()

Wann sollten Sie Ihre IP-Adresse verbergen?

- Wenn Sie auf gesperrte Websites zugreifen möchten: Wenn Sie auf Websites zugreifen möchten, die gesperrt sind oder vertrauliche Inhalte haben, können Sie durch das Verbergen Ihrer IP-Adresse Überwachung und Kontrolle vermeiden.

- Bei der Verwendung öffentlicher Netzwerke: Wenn Sie über ein öffentliches Netzwerk, beispielsweise öffentliches WLAN in einem Café oder Flughafen, eine Verbindung zum Internet herstellen, kann das Verbergen Ihrer IP-Adresse dazu beitragen, Ihre persönlichen Daten vor Diebstahl zu schützen.

- Wenn Sie Ihre Sicherheit erhöhen möchten: Ganz gleich, wer Sie sind, das Verbergen Ihrer IP-Adresse ist eine Möglichkeit, Ihre Online-Sicherheit zu erhöhen und Cyberangriffe und Online-Betrug zu vermeiden.

Zusamenfassend

Es gibt andere Möglichkeiten, IPs zu verbergen, wie zum Beispiel Onion Router (Tor), aber die Erklärung ist aufgrund der Legalität kompliziert. Wer Tor bereits verwendet hat, versteht dessen rechtlichen Zweck und Wirksamkeit. Es kann jedoch weiterhin für illegale Zwecke genutzt werden.

Nicht jeder muss seine IP-Adresse verbergen, und Geschäftsleute, die das Internet nutzen, müssen sich keine Sorgen machen. Wenn Sie ein wenig Sicherheit und Privatsphäre benötigen, ist das Verbergen Ihrer IP-Adresse sinnvoll, und die Verwendung eines Proxys, VPNs oder beider ist eine kluge Entscheidung. Wenn Sie sich kein VPN leisten können und eine andere Perspektive wünschen, suchen Sie in Foren nach kostenlosen IP-Proxys. Dies ist jedoch nicht die beste Wahl.